23/08/2023

En el vasto universo digital, donde la información fluye a velocidades asombrosas, surge una necesidad fundamental: la de verificar la autenticidad e integridad de los datos. Aquí es donde entra en juego el concepto de un código hash. Imagina que cada archivo, cada pieza de información en tu ordenador, tiene una especie de huella digital única e irrepetible. Esa huella es el hash. Es un código alfanumérico generado por una función matemática compleja, conocida como algoritmo hash, que encapsula la esencia de los datos de entrada. Su propósito principal es simple pero poderoso: garantizar que un archivo no ha sido modificado, ni siquiera en un solo bit, desde que se generó su hash original.

A diferencia de un cifrado, que permite revertir el proceso para obtener la información original, una función hash es unidireccional. Esto significa que, a partir de un hash, imposible recuperar el archivo o dato original. Esta característica lo convierte en una herramienta invaluable para la seguridad, especialmente en el almacenamiento de contraseñas. En lugar de guardar tu contraseña en texto plano en una base de datos, lo cual sería un riesgo enorme, se almacena su hash. Si un atacante logra acceder a esa base de datos, solo encontrará hashes, no las contraseñas reales, lo que dificulta enormemente su obtención.

Además de la seguridad, los hashes son cruciales para verificar la legitimidad de los archivos que descargas de internet. ¿Alguna vez te has preguntado si un software que estás a punto de instalar es el original y no una versión modificada con malware? Los hashes te dan la respuesta. Al comparar el hash del archivo descargado con el hash proporcionado por la fuente oficial (generalmente en sus sitios web seguros), puedes confirmar su autenticidad. Esta función, aparentemente sencilla, es la columna vertebral de la confianza en muchas transacciones y comunicaciones digitales.

- ¿Para Qué Sirven los Hashes en el Mundo Digital?

- Tipos de Algoritmos Hash: Una Mirada a las Funciones Clave

- ¿Cómo se Rompe un Hash? La Búsqueda de la Irreversibilidad

- Métodos Prácticos para Generar un Hash

- Comparando Hashes: La Clave de la Verificación

- Preguntas Frecuentes sobre los Hashes

- ¿Qué pasa si el hash generado de un archivo descargado no coincide con el proporcionado por la fuente oficial?

- ¿Es posible generar un hash de una carpeta completa?

- ¿Son seguras las herramientas online para generar hashes?

- ¿Es fiable el hash que me proporcionan?

- ¿Cómo obtener el valor hash de un pendrive?

¿Para Qué Sirven los Hashes en el Mundo Digital?

La utilidad de los hashes se extiende mucho más allá de la mera verificación de archivos. Son pilares fundamentales en diversos ámbitos de la seguridad y la informática. Comprender sus aplicaciones te permitirá apreciar su verdadero valor:

Verificación de Integridad de Archivos

Esta es, sin duda, una de las aplicaciones más comunes y críticas de las funciones hash. Cuando copias un archivo de un lugar a otro, o lo descargas de internet, existe la posibilidad de que se corrompa durante el proceso. Un solo bit cambiado en el archivo original resultará en un hash completamente diferente. Por ejemplo, si calculas el hash de un archivo en tu ordenador, y luego lo copias a un pendrive y calculas el hash nuevamente, ambos valores deben ser idénticos. Si no lo son, significa que el archivo ha sufrido alguna alteración. Esta característica es vital en:

- Protocolos Seguros: En comunicaciones como HTTPS o FTPES, los hashes se utilizan para asegurar que los datos transmitidos no han sido alterados en tránsito.

- Informática Forense: Para mantener la cadena de custodia de pruebas digitales (como imágenes de discos duros), los hashes garantizan que el contenido no ha sido modificado desde su adquisición, lo cual es esencial para su validez legal.

- Actualizaciones de Software: Los desarrolladores a menudo publican los hashes de sus instaladores para que los usuarios puedan verificar que han descargado la versión auténtica y no una manipulada por terceros malintencionados.

Almacenamiento Seguro de Contraseñas

Como mencionamos, una de las mejores prácticas de seguridad es no almacenar contraseñas en texto plano. En su lugar, se guarda el hash de la contraseña. Si un atacante logra acceder a la base de datos que contiene estos hashes, no podrá simplemente "desinvertir" el hash para obtener la contraseña original. Para intentar crackearla, tendría que generar hashes de miles o millones de combinaciones posibles (ataques de fuerza bruta o diccionario) y compararlos con los hashes robados. Una contraseña larga y compleja, combinada con un algoritmo de hashing robusto y un valor de salting (un dato aleatorio añadido a la contraseña antes de hashearla), hace que este tipo de ataque sea prácticamente inviable.

Otras Aplicaciones Relevantes

- Juegos y Sorteos: En plataformas de apuestas o sorteos online, los hashes se utilizan para verificar la aleatoriedad y equidad de los resultados, asegurando que un juego se basa en un número hash predeterminado y no en uno manipulado por el servidor.

- Criptomonedas: Bitcoin y otras criptomonedas utilizan algoritmos hash (como SHA-256 en el caso de Bitcoin) para verificar cada transacción y asegurar la inmutabilidad de la cadena de bloques.

- Firmas Digitales: Los hashes son una parte integral de las firmas digitales, que permiten verificar la autenticidad y la integridad de documentos electrónicos.

Tipos de Algoritmos Hash: Una Mirada a las Funciones Clave

Existen diversos algoritmos hash, cada uno con sus propias características y niveles de seguridad. A lo largo del tiempo, algunos han sido reemplazados por opciones más robustas debido al descubrimiento de vulnerabilidades:

- MD5 (Message Digest 5): Fue muy popular y generaba hashes de 128 bits. Lanzado en 1991, se usó ampliamente para la seguridad de contraseñas y la verificación de archivos. Sin embargo, debido a vulnerabilidades de diseño que permiten la creación de colisiones (dos entradas diferentes que producen el mismo hash), hoy se considera inseguro para la mayoría de las aplicaciones de seguridad y no se recomienda su uso.

- SHA-1 (Secure Hash Algorithm 1): Produce hashes de 160 bits. Al igual que MD5, SHA-1 fue muy utilizado, pero también ha caído en desuso debido al descubrimiento de vulnerabilidades de colisión.

- SHA-2 (Secure Hash Algorithm 2): Este es un grupo de algoritmos que incluye variantes como SHA-224, SHA-256, SHA-384 y SHA-512, que producen hashes de diferentes longitudes de bits. SHA-256, en particular, es un estándar muy extendido y se considera seguro para la mayoría de las aplicaciones actuales, incluyendo SSL/TLS, IPSec, SSH y PGP. Es el algoritmo utilizado por Bitcoin.

- SHA-3 (Secure Hash Algorithm 3): Es el último estándar de la familia SHA, aprobado por el NIST (Instituto Nacional de Estándares y Tecnología de EE. UU.). También produce hashes de varias longitudes (224, 256, 384 y 512 bits) y se considera muy seguro, diseñado para ser resistente a los ataques de colisión conocidos contra SHA-1 y SHA-2.

- Blake2: Un algoritmo moderno y rápido, capaz de producir hashes de 256 o 512 bits. A menudo es preferido sobre SHA-3 en aplicaciones que requieren un procesamiento de alta velocidad, como la minería de criptomonedas, debido a su eficiencia.

Aquí tienes una tabla comparativa para visualizar mejor las diferencias:

| Algoritmo | Longitud del Hash (bits) | Estado Actual de Seguridad | Usos Comunes |

|---|---|---|---|

| MD5 | 128 | Inseguro (Vulnerable a colisiones) | Verificación de integridad (no seguridad crítica), sumas de comprobación legadas. |

| SHA-1 | 160 | Inseguro (Vulnerable a colisiones) | Verificación de integridad (no seguridad crítica), sistemas legados. |

| SHA-2 (SHA-256) | 256 | Seguro | SSL/TLS, Bitcoin, firmas digitales, verificación de integridad, contraseñas. |

| SHA-2 (SHA-512) | 512 | Seguro | Cifrado de datos, VPNs, contraseñas, sistemas de alta seguridad. |

| SHA-3 | 224, 256, 384, 512 | Muy Seguro | Aplicaciones criptográficas modernas, verificación de integridad. |

| Blake2 | 256, 512 | Muy Seguro | Minería de criptomonedas, aplicaciones de alto rendimiento, sistemas embebidos. |

¿Cómo se Rompe un Hash? La Búsqueda de la Irreversibilidad

La teoría fundamental de las funciones hash es que son irreversibles; es decir, no se debería poder determinar la entrada original a partir de su hash. Sin embargo, los atacantes han desarrollado métodos para intentar "romper" o encontrar la entrada original, o al menos una entrada que produzca el mismo hash:

- Ataques de Fuerza Bruta: Este método consiste en probar todas las combinaciones posibles de caracteres hasta encontrar una que genere el hash deseado. Es el más simple conceptualmente, pero también el más costoso en tiempo y recursos computacionales. Para hashes generados con algoritmos modernos y entradas largas (como contraseñas complejas), este ataque es prácticamente inviable debido al inmenso número de posibilidades.

- Ataques de Diccionario: Si se sospecha que la entrada original es una palabra o frase común, el atacante puede usar un diccionario de palabras y frases predefinidas, generando el hash de cada una y comparándolo con el hash objetivo. Es más rápido que la fuerza bruta si la contraseña es débil o común.

- Ataques de Colisión: Una colisión ocurre cuando dos entradas diferentes producen el mismo valor hash. Dado que los hashes tienen una longitud fija y el número de entradas posibles es prácticamente infinito, matemáticamente deben existir colisiones. Los algoritmos hash débiles, como MD5 y SHA-1, son susceptibles a estos ataques porque se han encontrado formas eficientes de generar colisiones. Si un atacante puede crear un archivo malicioso que tenga el mismo hash que un archivo legítimo, podría engañar a los sistemas de verificación de integridad.

- Tablas Arcoíris (Rainbow Tables): Son tablas precalculadas de hashes y sus correspondientes entradas originales. Estas tablas pueden acelerar enormemente la inversión de hashes, especialmente para contraseñas cortas y sin salting. Sin embargo, la creación de estas tablas es muy costosa en tiempo y almacenamiento. Su efectividad se reduce drásticamente cuando se utiliza salting, ya que el valor aleatorio añadido a la contraseña antes del hash hace que cada hash sea único, incluso si dos usuarios tienen la misma contraseña.

Aunque "romper" un hash es teóricamente posible, los algoritmos hash modernos y las buenas prácticas de seguridad (como el uso de contraseñas largas y el salting) hacen que sea extremadamente difícil y costoso para un atacante. Por ello, la elección del algoritmo hash y su correcta implementación son cruciales.

Métodos Prácticos para Generar un Hash

Ahora que entendemos la teoría, veamos cómo puedes obtener el hash de un archivo o texto en la práctica. Hay diversas herramientas disponibles, tanto en línea como programas instalables, y también comandos integrados en los sistemas operativos.

Herramientas Online para Generar Hashes

Estas opciones son convenientes para verificaciones rápidas, especialmente si no quieres instalar software adicional. Sin embargo, para archivos muy sensibles, siempre es recomendable usar métodos locales.

- File Checksum: Una herramienta web sencilla que permite arrastrar y soltar archivos para generar sus hashes. Soporta una amplia variedad de algoritmos (hasta 29) para archivos y texto plano, y no requiere registro.

- HTML5 File Hash Online Calculator: Otro sitio web que no necesita registro. Soporta MD5, SHA-1, SHA-256, SHA-384 y SHA-512. También ofrece una implementación rápida de los algoritmos SHA (WebCryptoAPI) para archivos de hasta 512 GB.

- Defuse Online Text & File Checksum Calculator: Compatible con texto ASCII o UNICODE y archivos de hasta 5 MB. Una ventaja importante es que ni los datos ni los hashes generados se almacenan en el servidor, lo que añade una capa de privacidad.

Programas Gratuitos para Generar Hashes

Para un uso más frecuente, o para manejar archivos de mayor tamaño o sensibles, los programas de escritorio son una excelente opción. Suelen ser ligeros y no requieren conexión a internet.

QuickHash

QuickHash es una herramienta de código abierto altamente recomendada para Linux, Windows y macOS. Ofrece una interfaz gráfica de usuario muy intuitiva y soporta una gran cantidad de algoritmos hash, incluyendo MD5, SHA1, SHA-3 (256 bits), SHA2-256, SHA2-512, xxHash, Blake2B (256 bits) y Blake3. Es completamente gratuita y su desarrollo se mantiene gracias a donaciones.

Para usar QuickHash, simplemente descárgalo desde su sitio oficial (busca la versión compatible con tu sistema operativo). Es un programa portable, lo que significa que no necesita instalación; solo descomprime el archivo ZIP y ejecuta el archivo Quickhash-GUI.

La interfaz de QuickHash es muy clara, con varias pestañas para diferentes funciones:

- Text: Permite calcular el hash de un fragmento de texto. Simplemente selecciona el algoritmo (por ejemplo, SHA-1), escribe el texto en el campo superior y el hash aparecerá abajo.

- File: Para calcular el hash de un archivo individual. Selecciona esta pestaña, haz clic en "Select File", elige el archivo, selecciona el algoritmo (ej. SHA-256) y el hash se generará. Esto es ideal para verificar la integridad de un archivo descargado comparando su hash con el proporcionado por la fuente.

- FileS (Files in a Directory): Útil para obtener los hashes de múltiples archivos dentro de un directorio. Selecciona la carpeta y QuickHash listará los hashes de todos los archivos, incluso los de subdirectorios.

- Copy: Esta función permite copiar archivos de una ubicación a otra mientras verifica su integridad mediante hashes durante el proceso de copia. Esto asegura que los archivos copiados son idénticos a los originales.

- Compare Two Files: Permite comparar los hashes de dos archivos ubicados en diferentes rutas. Selecciona el algoritmo y luego los dos archivos. QuickHash te indicará si coinciden o no.

- Compare Two Folders: Compara el contenido de dos carpetas completas basándose en los hashes de sus archivos. Es muy útil para sincronizar o verificar copias de seguridad.

- Disk: Permite comprobar el hash de discos físicos y volúmenes lógicos, una característica avanzada para profesionales de la informática forense.

- Base64Data: Para hashear datos codificados en Base64.

Otros Programas Destacados

- HashMyFiles: Portable y permite la generación masiva de hashes. Soporta SHA (todas las variantes) y CRC32, además de MD5. Se puede integrar en el menú contextual de Windows para un acceso rápido.

- HashTab: Otra herramienta compacta y fácil de usar, especializada en generar hashes masivamente por carpetas y subcarpetas. Soporta CRC32, MD5, RIPEMD-160, SHA-1, SHA-256, SHA-384 y SHA-512.

- Hash Tool: Software gratuito que genera hashes SHA-512, SHA-1, MD5, SHA-256 para uno o varios archivos, con opciones para verificar la integridad y guardar los hashes en diferentes formatos.

- HashCalc: Versátil y gratuito, calcula valores hash para cadenas hexadecimales, archivos y texto. Admite una amplia gama de algoritmos (CRC32, TIGER, PANAMA, RIPEMD 160, MD2, MD4, MD5, SHA1, SHA2, SHA256, SHA384, SHA512) y maneja archivos grandes.

- MD5 Hash Check: Un programa práctico para generar y verificar valores hash de archivos con varios algoritmos como MD5, Whirlpool, SHA-512, etc. Permite comparar fácilmente los hashes de dos archivos.

- Hasher Lite: Basado en arrastrar y soltar, soporta hasta 10 algoritmos hash y su versión gratuita puede procesar hasta 100 archivos a la vez.

- DeadHash: Admite MD4, MD5, SHA1, SHA-224, SHA-256, SHA-384, SHA-512, RIPEMD160 y CRC32. Su tiempo de procesamiento depende del tamaño del archivo.

- Hash Generator: Genera rápidamente hashes de la familia MD5, SHA, CRC32, entre otros. Ayuda a verificar la integridad, pero no permite comparar hashes directamente.

- FCIV (Microsoft File Checksum Integrity Verifier): Una herramienta gratuita de Microsoft para calcular y verificar hashes de archivos usando algoritmos como MD5, SHA-1, SHA-256.

- Checksum Control: De código abierto, calcula y verifica hashes MD5 y SHA-1. Disponible para Windows, macOS y Linux.

Generar Hashes desde la Línea de Comandos (Windows)

Para usuarios más avanzados o para automatizar procesos, Windows incluye una utilidad en el Símbolo del sistema o PowerShell que permite calcular hashes sin instalar software adicional. El comando es certutil:

certutil -hashfile [ruta_del_archivo] [algoritmo_hash]

Por ejemplo, para obtener el hash SHA256 de un archivo llamado firmware.bin en tu escritorio, ejecutarías:

certutil -hashfile C:\Users\TuUsuario\Desktop\firmware.bin SHA256

El sistema te devolverá el hash calculado. Puedes reemplazar SHA256 con otros algoritmos como MD5, SHA1, SHA384 o SHA512. Esta es una forma rápida y segura de verificar la integridad de un archivo, ya que utilizas una herramienta integrada en el propio sistema operativo.

Comparando Hashes: La Clave de la Verificación

Una vez que has generado el hash de un archivo, el siguiente paso crucial es compararlo con un hash de referencia. Esta comparación es la que te dirá si el archivo es auténtico o si ha sido modificado. La tarea de comparar a menudo recae en el usuario, aunque muchas de las herramientas mencionadas (como QuickHash) automatizan este proceso.

Un detalle fundamental de los hashes criptográficos es su sensibilidad extrema: el más mínimo cambio en el dato de entrada (un solo bit) produce un hash completamente diferente. Esta propiedad es lo que hace que los hashes sean tan efectivos como verificadores de integridad. Si el hash que generas de tu archivo descargado no coincide con el hash proporcionado por la fuente oficial, es una clara señal de que algo anda mal. Podría ser un error durante la descarga que corrompió el archivo, o, lo que es más grave, que el archivo ha sido modificado intencionadamente por un tercero malicioso.

Es imperativo obtener el hash de referencia de una fuente confiable. Siempre que sea posible, verifica el hash en el sitio web oficial del desarrollador o distribuidor del software, y asegúrate de que la conexión sea segura (HTTPS). Los atacantes a menudo publican hashes falsos en sitios web fraudulentos o a través de correos electrónicos para engañar a las víctimas. Si recibes un hash por correo o mensaje, siempre verifica la autenticidad del remitente y contrasta la información con la fuente oficial.

Es importante recordar que, aunque los algoritmos como MD5 y SHA-1 ya no se consideran seguros contra ataques de colisión para fines críticos como la autenticación o firmas digitales, todavía se utilizan en algunos contextos. Por ejemplo, en el ámbito forense o para verificar la integridad de grandes conjuntos de datos, a veces se usan MD5 y SHA-1 en conjunto o individualmente debido a su mayor velocidad de cálculo en comparación con SHA-256 para volúmenes masivos de datos, especialmente cuando el tiempo es un factor limitante.

Preguntas Frecuentes sobre los Hashes

El uso de hashes, aunque beneficioso, puede generar algunas dudas. Aquí respondemos a las más comunes:

¿Qué pasa si el hash generado de un archivo descargado no coincide con el proporcionado por la fuente oficial?

Si los hashes no coinciden, significa que el archivo ha sido alterado de alguna manera. Las razones pueden ser varias:

- Corrupción de datos: El archivo pudo haberse dañado durante la descarga debido a una interrupción en la conexión, un error del servidor o problemas de almacenamiento.

- Modificación maliciosa: Un ciberdelincuente pudo haber interceptado el archivo y modificado su contenido para incluir malware, software espía u otros elementos dañinos.

En cualquier caso, no debes confiar en el archivo ni ejecutarlo si los hashes no coinciden. Lo mejor es eliminar el archivo y volver a descargarlo de una fuente confiable.

¿Es posible generar un hash de una carpeta completa?

Directamente, los algoritmos hash están diseñados para procesar un único bloque de datos, es decir, un archivo. No existe un hash único para una carpeta completa en el sentido estricto. Sin embargo, herramientas como QuickHash o HashMyFiles pueden simular esto al calcular los hashes de todos los archivos individuales dentro de una carpeta y sus subcarpetas. Algunas herramientas también pueden generar un hash de un archivo ZIP o TAR que contenga la carpeta, pero ese hash representaría el archivo comprimido, no la carpeta directamente.

¿Son seguras las herramientas online para generar hashes?

Las herramientas online son convenientes, pero su seguridad depende de la reputación del sitio web. Para archivos no sensibles, pueden ser una buena opción. Sin embargo, para información personal o archivos críticos, es preferible utilizar programas de escritorio que procesan el archivo localmente y no lo suben a un servidor externo. Siempre verifica que la web utiliza HTTPS y, si es posible, revisa su política de privacidad para entender cómo manejan los datos que subes.

¿Es fiable el hash que me proporcionan?

La fiabilidad de un hash depende directamente de la fiabilidad de la fuente que lo proporciona. Un hash es útil solo si proviene de una fuente confiable, como el sitio web oficial del desarrollador (preferiblemente con una conexión HTTPS). Ten cuidado con los hashes que te llegan por correo electrónico, mensajes o de sitios web de terceros, ya que podrían ser falsos y parte de un intento de suplantación o ataque.

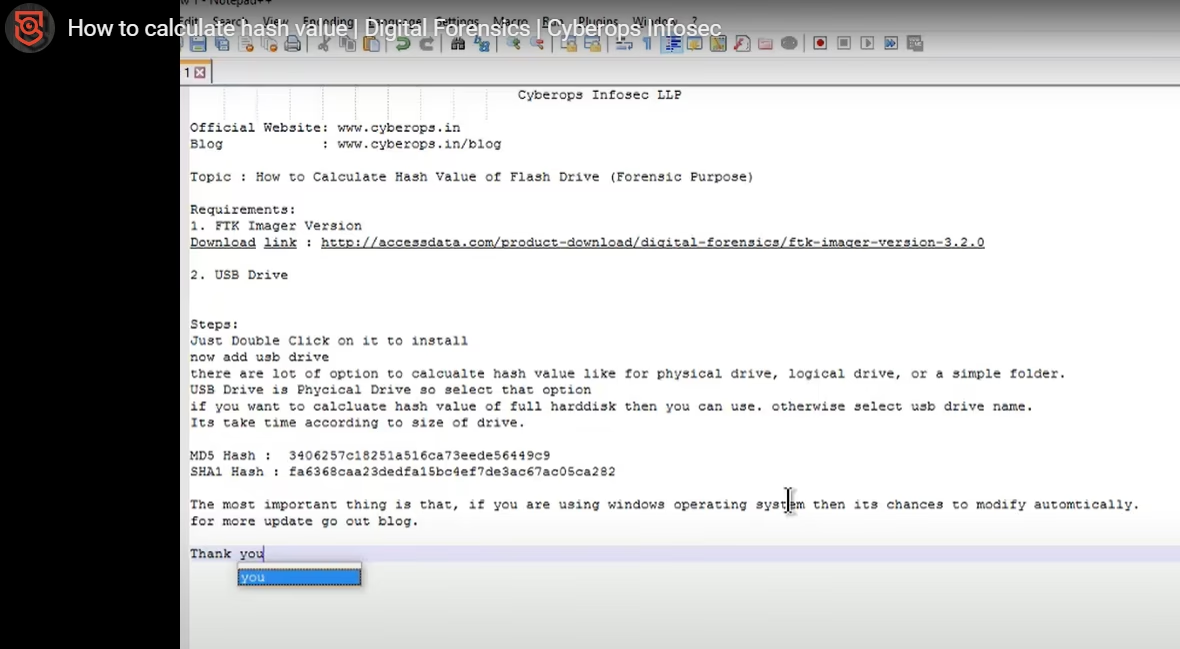

¿Cómo obtener el valor hash de un pendrive?

Para obtener el valor hash de un pendrive, no se calcula un hash del dispositivo completo directamente como si fuera un solo archivo. En su lugar, puedes calcular el hash de los archivos individuales que contiene el pendrive. Utiliza cualquiera de las herramientas de escritorio mencionadas, como QuickHash o HashMyFiles, para navegar al contenido del pendrive y generar los hashes de los archivos o carpetas que te interesen. Algunas herramientas más avanzadas (como la función 'Disk' de QuickHash o herramientas forenses) pueden calcular un hash de una imagen de disco completa del pendrive, que es una copia bit a bit de todo el contenido del dispositivo, incluyendo el espacio libre y las estructuras del sistema de archivos.

En resumen, los hashes son una herramienta indispensable en el arsenal de la seguridad digital. Nos permiten verificar la integridad de los datos, proteger nuestras contraseñas y garantizar la autenticidad de los archivos que manejamos diariamente. Dominar su uso es un paso fundamental para navegar el mundo digital con mayor confianza y seguridad.

Si quieres conocer otros artículos parecidos a ¿Cómo se calcula el código hash de un archivo? puedes visitar la categoría Cálculos.