03/02/2022

En un mundo digital cada vez más interconectado, el riesgo es una constante ineludible. Las estadísticas recientes son contundentes: un alarmante 70% de las organizaciones sufrieron al menos dos eventos de riesgo críticos el año pasado, y casi el 20% enfrentó seis o más incidentes. Esto demuestra que gestionar la ciberseguridad va mucho más allá de instalar un cortafuegos; implica adoptar un enfoque integral y proactivo para salvaguardar los activos de información más valiosos de tu organización.

Así como los meteorólogos lidian con la incertidumbre al predecir el clima, los gestores de riesgos se enfrentan a desafíos similares al intentar asignar un valor numérico al riesgo. Una puntuación de riesgo es esa cuantificación necesaria, una herramienta que permite a las organizaciones priorizar y mitigar eficazmente las amenazas. Pero, ¿cómo se llega a ese número? En este artículo, desglosaremos los componentes esenciales de una puntuación de riesgo y exploraremos metodologías populares para calcular el riesgo de ciberseguridad, así como su aplicación en otros ámbitos como los seguros.

- Comprendiendo las Puntuaciones de Riesgo: La Base de la Gestión

- Análisis de Riesgo Cuantitativo vs. Cualitativo: El Dilema de la Precisión

- Fases Clave para un Análisis de Riesgos Integral

- 7 Enfoques Populares para Calcular el Riesgo de Ciberseguridad

- El Cálculo del Riesgo en los Seguros: Una Aplicación Crucial

- Preguntas Frecuentes (FAQ) sobre el Cálculo del Riesgo

- Conclusión

Comprendiendo las Puntuaciones de Riesgo: La Base de la Gestión

Una puntuación de riesgo es un valor numérico que representa la posible gravedad y la probabilidad de que ocurra un evento negativo. Esta puntuación es crucial porque ayuda a las organizaciones a priorizar los riesgos, permitiéndoles asignar recursos y desplegar controles efectivos donde más se necesitan. En esencia, una puntuación de riesgo transforma las complejas dimensiones del riesgo en un número fácil de interpretar y comparar. Para entender y calcular una puntuación de riesgo, es fundamental considerar dos componentes clave: la probabilidad del riesgo y el impacto del riesgo.

Probabilidad del Riesgo

Este componente evalúa la posibilidad de que un evento de riesgo se materialice. La probabilidad puede expresarse de diversas maneras: valores numéricos (por ejemplo, del 1 al 5), porcentajes, o descriptores cualitativos (como “raro”, “probable” o “casi seguro”). Para determinar la probabilidad, es vital considerar:

- Datos históricos: ¿Con qué frecuencia ha ocurrido este evento en el pasado, tanto en tu organización como en la industria?

- Opinión de expertos: Consulta a profesionales internos o externos con experiencia en el tipo de riesgo que estás evaluando.

- Tendencias de la industria: Mantente al tanto de los informes y análisis sobre amenazas emergentes y su frecuencia.

- Fortaleza de los controles existentes: Evalúa cómo las medidas de seguridad actuales reducen la probabilidad de que el riesgo se convierta en un incidente.

Impacto del Riesgo

Este componente analiza las consecuencias de un evento de riesgo si este se materializa. Para evaluar el impacto, debes considerar una amplia gama de repercusiones:

- Pérdida financiera: Costos directos (reparación, multas) e indirectos (pérdida de ingresos, interrupción de operaciones).

- Daño reputacional: Pérdida de confianza de clientes, socios y el público.

- Implicaciones legales y de cumplimiento: Sanciones por incumplimiento de normativas de privacidad o seguridad.

Al igual que la probabilidad, el impacto puede cuantificarse con valores numéricos o descriptores cualitativos, que van desde “mínimo” hasta “catastrófico”.

Cálculo de la Puntuación de Riesgo: La Fórmula Básica

Una fórmula simple y ampliamente utilizada para calcular una puntuación de riesgo es una combinación de la probabilidad y el impacto:

Puntuación de Riesgo = Probabilidad × Impacto

Este cálculo básico permite a las organizaciones obtener una visión rápida y comparativa de diferentes riesgos, facilitando su priorización. Una puntuación de riesgo más alta, naturalmente, indica un mayor nivel de riesgo y la necesidad de esfuerzos de mitigación más urgentes.

Consideremos algunos ejemplos:

- Escenario 1: Brecha de Datos

Si la probabilidad de una brecha de datos se califica como 4 (en una escala del 1 al 5) y el impacto potencial se evalúa como 5, la puntuación de riesgo sería:

Puntuación de Riesgo = 4 (Probabilidad) × 5 (Impacto) = 20 - Escenario 2: Falla del Servidor

Si la probabilidad de una falla del servidor se califica como 2 (de 5) y el impacto como 4 (de 5), la puntuación de riesgo para esta posibilidad sería:

Puntuación de Riesgo = 2 (Probabilidad) × 4 (Impacto) = 8

Estas puntuaciones permiten a las organizaciones comparar riesgos de manera sencilla y decidir cómo asignar recursos para estrategias óptimas de respuesta al riesgo.

Análisis de Riesgo Cuantitativo vs. Cualitativo: El Dilema de la Precisión

Existen dos formas fundamentales de evaluar el riesgo, cada una con sus propias ventajas y desventajas:

Análisis de Riesgo Cualitativo

Este enfoque se basa en la experiencia y el conocimiento para asignar calificaciones de riesgo descriptivas, como “muy probable” o “crítico”. Es más subjetivo, pero a menudo más rápido y menos costoso de implementar.

Análisis de Riesgo Cuantitativo

Este enfoque utiliza cálculos matemáticos y datos medibles para asignar puntuaciones numéricas de riesgo, como “37% de probabilidad” o “$20,000 de pérdida anual”. Ofrece un nivel de precisión mucho mayor, proporcionando una idea más clara y específica de la exposición al riesgo, aunque es más difícil y costoso de llevar a cabo.

| Característica | Análisis Cualitativo | Análisis Cuantitativo |

|---|---|---|

| Precisión | Menor (basado en descriptores) | Mayor (basado en números y datos) |

| Recursos Requeridos | Menos (experiencia, juicio) | Más (datos, herramientas, expertos) |

| Costo | Generalmente menor | Generalmente mayor |

| Tiempo de Implementación | Más rápido | Más lento |

| Ideal Para | Recursos limitados, entornos inciertos, evaluación inicial | Decisiones financieras exactas, requisitos regulatorios, GRC maduro |

| Resultado | Calificaciones descriptivas (alto, medio, bajo) | Valores numéricos (probabilidad, costo monetario) |

¿Cuándo utilizar cada enfoque?

- Evaluaciones de riesgo cualitativas:

- Recursos limitados: Cuando el presupuesto o el personal son escasos, el análisis cualitativo es una opción más viable.

- Paisaje de ciberseguridad incierto: En entornos muy complejos o para riesgos emergentes donde los datos cuantitativos son escasos, las evaluaciones cualitativas pueden ofrecer información valiosa.

- Evaluaciones de riesgo cuantitativas:

- Necesidad de precisión: Son esenciales para justificar inversiones en ciberseguridad, determinar la cobertura de seguros o realizar análisis de costo-beneficio detallados.

- Requisitos regulatorios y de cumplimiento: Ciertas industrias (como la financiera, con SOX) o marcos (como NIST 800-53) pueden requerir o fomentar evaluaciones cuantitativas para el cumplimiento y la presentación de informes.

- Mayor madurez en GRC (Gobierno, Riesgo y Cumplimiento): Las organizaciones con prácticas de gestión de riesgos maduras suelen evolucionar hacia métodos cuantitativos a medida que acumulan datos históricos y desarrollan una comprensión más profunda de su entorno de riesgo.

Fases Clave para un Análisis de Riesgos Integral

Independientemente de si eliges un enfoque cualitativo o cuantitativo, un análisis de riesgos efectivo sigue una serie de pasos lógicos. Estos son comunes en la mayoría de las metodologías:

Fase 1: Definir el Alcance

Es el primer paso y fundamental. Debes establecer claramente qué parte de la organización, qué procesos o qué sistemas serán objeto del estudio. Por ejemplo, el alcance podría ser “Los servicios y sistemas del Departamento de Informática” o “Los procesos de gestión de la información de clientes”. Un alcance bien definido asegura que el análisis sea relevante y manejable.

Fase 2: Identificar los Activos

Una vez que el alcance está claro, el siguiente paso es identificar los activos más importantes dentro de ese ámbito. Los activos no son solo hardware o software; también incluyen datos (información propietaria, datos de clientes), personal (conocimiento, habilidades), servicios y reputación. Es útil mantener un inventario detallado de estos activos.

Fase 3: Identificar / Seleccionar las Amenazas

Con los activos identificados, se deben listar las amenazas a las que están expuestos. Una amenaza es cualquier evento o circunstancia que podría causar daño a un activo. Es crucial ser práctico y realista; por ejemplo, enfocarse en amenazas como fallas de hardware, ataques de software o desastres naturales, en lugar de escenarios altamente improbables. Catálogos de amenazas (como MAGERIT v3) pueden ser un buen punto de partida.

Fase 4: Identificar Vulnerabilidades y Salvaguardas

Esta fase implica analizar los puntos débiles (vulnerabilidades) en los activos que podrían ser explotados por las amenazas. Ejemplos incluyen sistemas antivirus desactualizados o falta de soporte del fabricante. Al mismo tiempo, se deben documentar las medidas de seguridad existentes (salvaguardas), como sistemas de alimentación ininterrumpida (SAI) o copias de seguridad, que contribuyen a reducir el riesgo. Ambas, vulnerabilidades y salvaguardas, influirán en la estimación de la probabilidad y el impacto.

Fase 5: Evaluar el Riesgo

Con toda la información recopilada (activos, amenazas, vulnerabilidades, salvaguardas), se puede proceder a calcular el riesgo. Para cada par activo-amenaza, se estima la probabilidad de que la amenaza se materialice y el impacto que tendría. Como se mencionó, el cálculo puede ser cuantitativo (Probabilidad x Impacto) o cualitativo, utilizando matrices de riesgo. Las vulnerabilidades identificadas pueden “penalizar” el impacto (aumentándolo), mientras que las salvaguardas pueden “beneficiarlo” (reduciéndolo).

| Probabilidad | Descripción |

|---|---|

| 1 (Rara) | Es poco probable que ocurra en el ciclo de vida del sistema. |

| 2 (Improbable) | Podría ocurrir en circunstancias excepcionales. |

| 3 (Moderada) | Podría ocurrir en algunas ocasiones. |

| 4 (Probable) | Es probable que ocurra alguna vez. |

| 5 (Casi Seguro) | Se espera que ocurra en la mayoría de las circunstancias. |

| Impacto | Descripción |

|---|---|

| 1 (Mínimo) | Pérdida insignificante, sin interrupción. |

| 2 (Bajo) | Pérdida menor, interrupción temporal. |

| 3 (Medio) | Pérdida significativa, interrupción notable. |

| 4 (Alto) | Pérdida grave, interrupción prolongada, daño reputacional. |

| 5 (Catastrófico) | Pérdida crítica, interrupción total, colapso del negocio, multas. |

Fase 6: Tratar el Riesgo

Una vez que el riesgo ha sido evaluado, se deben tratar aquellos riesgos que superen un umbral aceptable definido por la organización. Existen cuatro estrategias principales para el tratamiento del riesgo:

- Transferir el riesgo: Implica trasladar la responsabilidad o el impacto financiero del riesgo a un tercero, como contratar un seguro que cubra fugas de información.

- Eliminar el riesgo: Consiste en suprimir la actividad o el sistema que genera el riesgo si no es estrictamente necesario. Por ejemplo, eliminar una red Wi-Fi de cortesía si no es esencial y presenta un alto riesgo.

- Asumir el riesgo: Decidir aceptar el riesgo, generalmente cuando el costo de mitigación es demasiado alto o el impacto es aceptable. Esta decisión debe estar siempre justificada.

- Implantar medidas para mitigarlo: Es la estrategia más común, que implica implementar controles de seguridad para reducir la probabilidad o el impacto del riesgo. Por ejemplo, contratar un acceso a internet de respaldo para asegurar la continuidad del negocio.

7 Enfoques Populares para Calcular el Riesgo de Ciberseguridad

Más allá de la fórmula básica, existen metodologías más sofisticadas para cuantificar y gestionar el riesgo de ciberseguridad. Aquí exploramos siete enfoques comunes:

1. Pérdida Anual Esperada (ALE)

El ALE cuantifica la posible pérdida financiera que una organización puede esperar en un año como resultado de incidentes de seguridad específicos. Es invaluable para priorizar inversiones en ciberseguridad, identificando qué amenazas representan el mayor riesgo financiero.

La fórmula se compone de:

- SLE (Single Loss Expectancy - Pérdida Esperada Única): La pérdida monetaria estimada de una sola ocurrencia de una amenaza.

SLE = Valor del Activo × EF (Factor de Exposición, el porcentaje de pérdida). - ARO (Annualized Rate of Occurrence - Tasa Anual de Ocurrencia): La frecuencia esperada de que ocurra una amenaza en un año.

ALE = SLE × ARO

Ejemplo: Una organización evalúa el riesgo de una violación de datos. El SLE se calcula en $400,000 (considerando respuesta a incidentes, multas, notificación y daño reputacional). Basado en el panorama de amenazas y datos históricos, el ARO es 0.2 (una ocurrencia cada cinco años).

ALE = $400,000 × 0.2 = $80,000

Esto significa que la organización podría esperar perder un promedio de $80,000 anuales debido a violaciones de datos.

2. Análisis de Factores de Riesgo de Información (FAIR)

FAIR es un marco que cuantifica el riesgo de información en términos financieros, desglosando el riesgo en factores como la frecuencia de eventos de amenaza, la vulnerabilidad y la magnitud de la pérdida. Divide el riesgo en:

- Frecuencia del Evento de Pérdida (LEF): La frecuencia con la que se espera que ocurra un evento de pérdida, considerando:

- Frecuencia del Evento de Amenaza (TEF): Frecuencia de la amenaza.

- Vulnerabilidad: Probabilidad de que la amenaza se convierta en pérdida.

- Magnitud de Pérdida Probable (PLM): El rango de pérdidas potenciales, considerando:

- Pérdida Primaria: Pérdidas financieras directas.

- Pérdida Secundaria: Pérdidas indirectas (reputación, costos de respuesta).

Ejemplo: Análisis de ataques de phishing. Los empleados reciben 5 intentos de phishing sofisticados al año (TEF). La vulnerabilidad es del 10% (0.1).

LEF = 5 (TEF) × 0.1 (Vulnerabilidad) = 0.5 eventos por año (un ataque exitoso cada dos años).

La PLM (pérdida potencial) se estima entre $150,000 y $700,000 por violación. Dado el LEF de 0.5 y el rango PLM, la organización puede esperar una pérdida anual promedio (ALE) de $75,000-$350,000 debido a violaciones de datos inducidas por phishing.

3. El Sistema de Puntuación de Vulnerabilidades Comunes (CVSS)

CVSS proporciona un marco estandarizado para clasificar la gravedad de las vulnerabilidades del software, asignando una puntuación del 0 al 10. Se basa en tres categorías de métricas:

- Métricas Base: Cualidades intrínsecas de la vulnerabilidad (Vector de ataque, Complejidad del ataque, Privilegios requeridos, Interacción del usuario, Alcance, Impacto en Confidencialidad, Integridad y Disponibilidad).

- Métricas Temporales: Aspectos que cambian con el tiempo (Madurez del código de exploit, Nivel de remediación, Confianza en el informe).

- Métricas Ambientales: Impacto específico en la organización (Requisitos de seguridad, Métricas base modificadas).

Ejemplo: Una vulnerabilidad en una aplicación web permite la ejecución remota de código. Se evalúa con métricas CVSS: Vector de ataque (red), Complejidad (baja), Privilegios (ninguno), Interacción del usuario (ninguna), Alcance (no afecta otros componentes), Impacto (alto en Confidencialidad, Integridad, Disponibilidad).

La calculadora CVSS asigna una Puntuación Base de 9.8 (Crítica). Esto prioriza la vulnerabilidad para una remediación inmediata.

4. Análisis de Árbol de Ataque

Este método crea un modelo gráfico de posibles rutas de ataque para comprometer un sistema. Se visualiza como un árbol:

- Nodo Raíz: El objetivo principal del ataque.

- Nodos Intermedios: Subobjetivos o pasos que un atacante podría tomar.

- Nodos Hoja: Técnicas de ataque específicas para lograr los subobjetivos.

Ejemplo: El objetivo es “Obtener acceso no autorizado a la red interna”. Los nodos de rama podrían ser “Explotar una vulnerabilidad del software” o “Ataque de ingeniería social”. Los nodos hoja bajo “Explotar una vulnerabilidad del software” serían vulnerabilidades específicas, cada una con un valor de dificultad.

Al evaluar la probabilidad y el impacto de cada ruta, la organización puede priorizar qué vulnerabilidades corregir o qué medidas de seguridad mejorar.

5. Redes Bayesianas

Son modelos gráficos probabilísticos que predicen la probabilidad de eventos de ciberseguridad basados en diversos factores de riesgo. Se componen de:

- Nodos: Representan variables (vulnerabilidades, amenazas, controles).

- Aristas: Conectan nodos y representan relaciones de influencia.

- Tablas de Probabilidad: Cuantifican la probabilidad de los resultados de cada nodo.

Ejemplo: Evaluación del riesgo de una brecha de datos. La red podría incluir nodos como “Integridad del Cortafuegos”, “Capacitación en Seguridad para Empleados”, “Probabilidad de Ataque de Phishing” y “Impacto de la Brecha”. Los enlaces mostrarían cómo estos factores se influyen mutuamente.

Si se observa un ataque de phishing, se actualizan las probabilidades en la red para decidir si las medidas de seguridad actuales son adecuadas o si se necesitan acciones adicionales.

6. Fórmula de Riesgo de ISACA

La Asociación de Auditoría y Control de Sistemas de Información (ISACA) define una fórmula de riesgo como parte de su marco Risk IT:

Riesgo = Frecuencia de Amenazas × Vulnerabilidad × Valor del Activo

- Frecuencia de Amenazas: Con qué frecuencia se espera que ocurra una amenaza.

- Vulnerabilidad: La probabilidad de que una vulnerabilidad sea explotada.

- Valor del Activo: La importancia o valor de los activos afectados (financiero, operativo, reputacional).

Ejemplo: Ataques de phishing para una organización. Frecuencia de la amenaza: 50 intentos por año. Vulnerabilidad: 5% (0.05) de éxito. Valor del activo: $2,000,000 (datos valiosos).

Riesgo = 50 × 0.05 × $2,000,000 = $5,000,000

Basado en este cálculo, la organización decide intensificar la capacitación en concienciación de seguridad para reducir la vulnerabilidad.

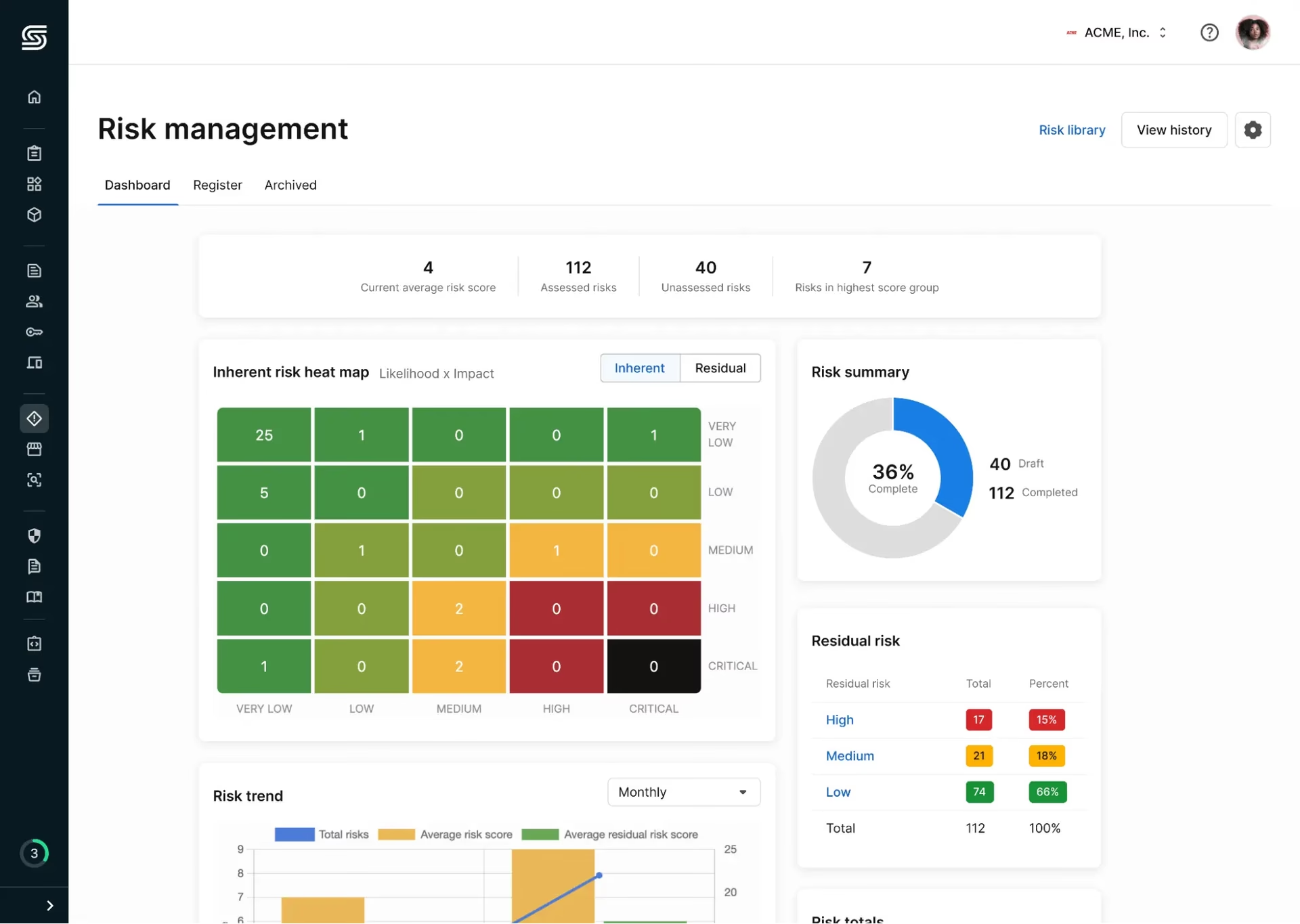

7. Secureframe Comply AI para Riesgo

En lugar de cálculos manuales, herramientas como Secureframe Comply AI automatizan la evaluación de riesgos. Esta plataforma utiliza inteligencia artificial para calcular puntuaciones de riesgo inherente, sugerir tratamientos y determinar puntuaciones de riesgo residual. Permite a los equipos visualizar datos de riesgo en mapas de calor, tablas y gráficos, facilitando el monitoreo y la presentación de informes a ejecutivos y auditores.

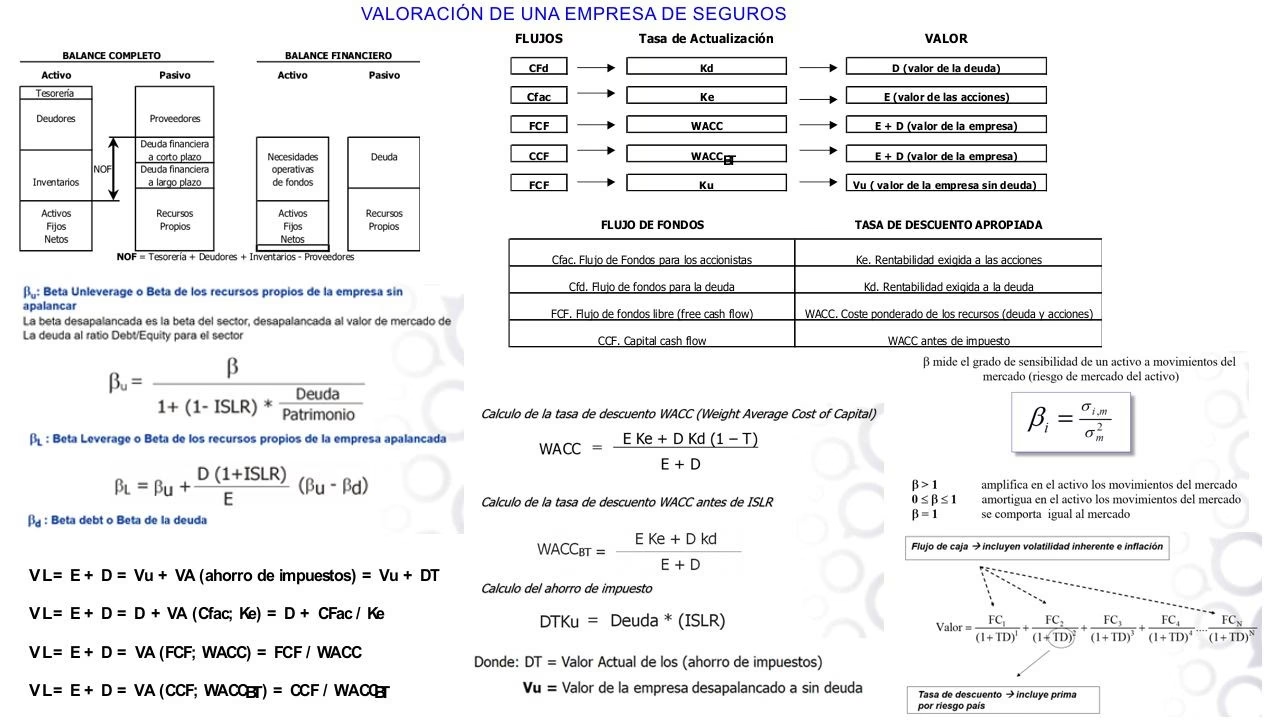

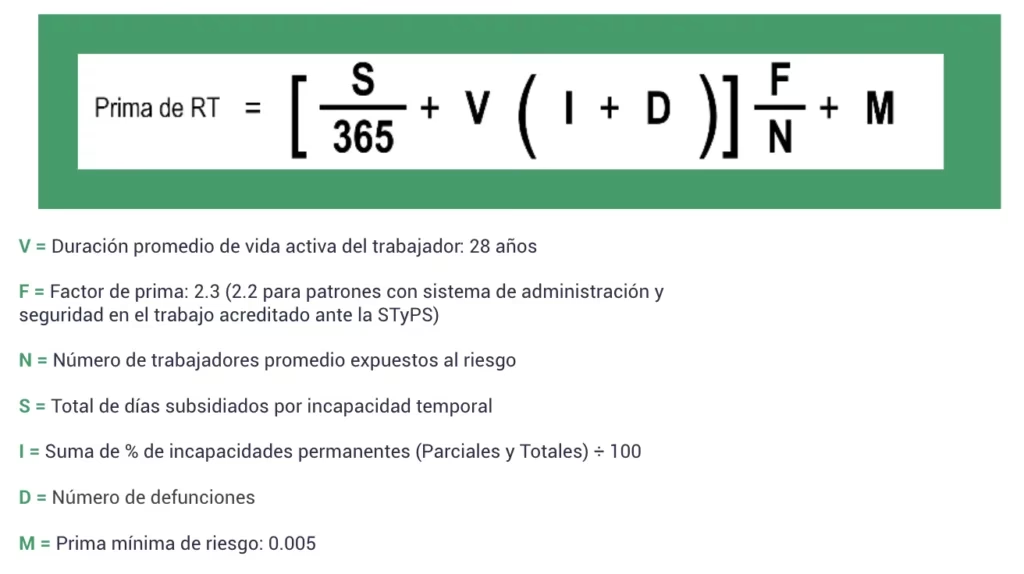

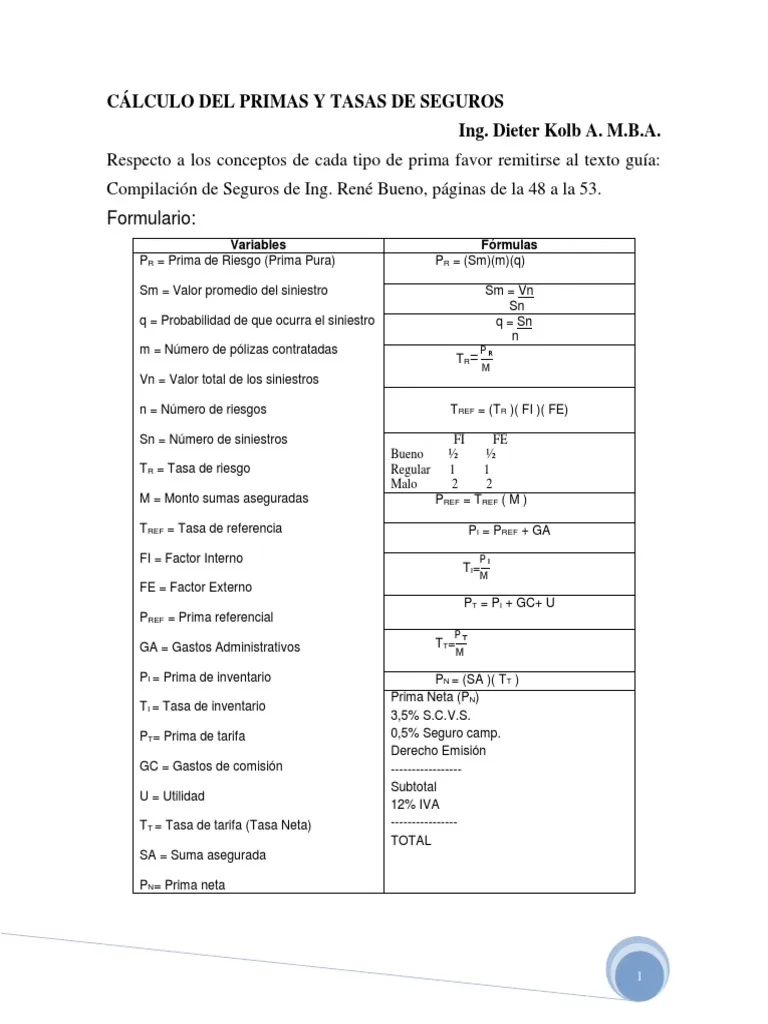

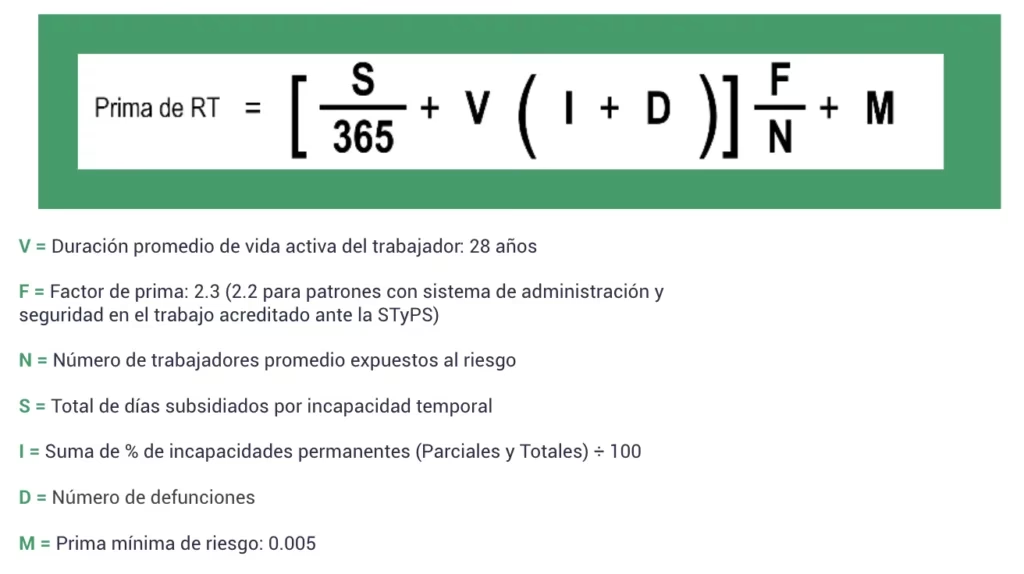

El Cálculo del Riesgo en los Seguros: Una Aplicación Crucial

El concepto de cálculo del riesgo es igualmente fundamental en la industria de los seguros, especialmente en los seguros de vida. Aquí, una calculadora de evaluación de riesgos es una herramienta vital para las aseguradoras.

¿Por qué es importante una Calculadora de Evaluación de Riesgos en Seguros de Vida?

Ayuda a las aseguradoras a determinar las primas y el nivel de cobertura al que un individuo es elegible, basándose en su perfil de riesgo. Permite estimar la prima de un seguro de vida según el perfil de riesgo del solicitante.

La Fórmula del Riesgo en Seguros de Vida

El riesgo en los seguros de vida se calcula multiplicando la pérdida (impacto) o el “valor” de la pérdida por la probabilidad o frecuencia de ocurrencia. Es importante destacar que una ocurrencia con un alto impacto pero baja probabilidad puede resultar en el mismo nivel de riesgo que una ocurrencia de bajo impacto pero alta probabilidad.

Consideraciones Adicionales

- ¿Es obligatorio usar una calculadora de riesgo? No, no es obligatorio, pero es altamente recomendado para obtener una estimación precisa de la prima.

- ¿Son precisos los resultados? Los resultados se basan en la información proporcionada por el individuo, por lo que pueden no ser siempre 100% exactos, pero ofrecen una idea general de las primas y la cobertura.

- ¿Se puede cambiar el perfil de riesgo? No se puede cambiar el perfil de riesgo directamente después de usar la calculadora, pero se puede proporcionar información actualizada a la aseguradora para una reevaluación.

- ¿Dónde encontrar una calculadora de riesgo? Generalmente se encuentran en los sitios web de compañías de seguros o agregadores que ofrecen pólizas de seguro de vida.

- ¿Es gratuita? Sí, en la mayoría de los casos, es de uso gratuito.

Preguntas Frecuentes (FAQ) sobre el Cálculo del Riesgo

- ¿Por qué es crucial calcular el riesgo en una organización?

- Calcular el riesgo es fundamental porque permite a las organizaciones identificar, cuantificar y priorizar las amenazas a sus activos. Esto facilita la asignación eficiente de recursos para implementar medidas de seguridad efectivas, proteger la información valiosa, asegurar la continuidad del negocio y cumplir con las normativas.

- ¿Cuáles son los dos componentes fundamentales de una puntuación de riesgo?

- Los dos componentes fundamentales son la probabilidad del riesgo (qué tan probable es que ocurra un evento) y el impacto del riesgo (cuáles serían las consecuencias si el evento ocurre). La combinación de ambos determina la puntuación total del riesgo.

- ¿Cuál es la fórmula básica para calcular el riesgo?

- La fórmula básica y más utilizada es: Puntuación de Riesgo = Probabilidad × Impacto. Esto proporciona un valor numérico que ayuda a comparar y priorizar diferentes riesgos.

- ¿Cuál es la diferencia principal entre el análisis de riesgo cualitativo y cuantitativo?

- El análisis cualitativo se basa en juicios y descripciones (ej. "alto", "medio") y es más rápido y menos costoso. El análisis cuantitativo utiliza datos y cálculos numéricos (ej. "$20,000 de pérdida") y ofrece mayor precisión, pero requiere más recursos y tiempo.

- ¿Qué es la Pérdida Anual Esperada (ALE) y cómo se calcula?

- La ALE es la pérdida financiera esperada en un año debido a un riesgo específico. Se calcula como: ALE = SLE (Pérdida Esperada Única) × ARO (Tasa Anual de Ocurrencia). Es una métrica valiosa para justificar inversiones en ciberseguridad.

- ¿Qué papel juegan las vulnerabilidades y salvaguardas en el cálculo del riesgo?

- Las vulnerabilidades son puntos débiles que pueden aumentar la probabilidad o el impacto de un riesgo, mientras que las salvaguardas son medidas de seguridad que reducen la probabilidad o el impacto. Ambos deben considerarse al evaluar el riesgo para obtener una puntuación realista.

- ¿Qué se hace una vez que se ha calculado el riesgo?

- Una vez calculado, el riesgo debe ser "tratado". Las estrategias de tratamiento incluyen transferir (ej. contratar un seguro), eliminar (remover la fuente del riesgo), asumir (aceptar el riesgo justificado) o mitigar (implementar controles para reducirlo).

Conclusión

Calcular el valor del riesgo, especialmente en el ámbito de la ciberseguridad, es una tarea compleja pero absolutamente indispensable para cualquier organización en la era digital. No se trata solo de cumplir con normativas, sino de proteger la continuidad del negocio, la integridad de los datos y la reputación de la empresa.

Desde la simple fórmula de Probabilidad por Impacto hasta metodologías más avanzadas como ALE, FAIR o CVSS, cada enfoque ofrece una lente diferente para comprender y cuantificar las amenazas. La elección del método dependerá de los recursos disponibles, la madurez de la gestión de riesgos de la organización y la precisión requerida para la toma de decisiones. Al adoptar un enfoque estructurado para la evaluación y el tratamiento del riesgo, las organizaciones pueden transformar la incertidumbre en información accionable, permitiéndoles navegar el complejo panorama de amenazas con confianza y resiliencia.

Si quieres conocer otros artículos parecidos a ¿Cómo se Calcula el Valor del Riesgo en Ciberseguridad? puedes visitar la categoría Cálculos.