03/01/2023

En la era digital, donde la información fluye constantemente y la seguridad es primordial, el concepto de 'hash' se ha vuelto fundamental. Un hash es, en esencia, una huella digital única para un conjunto de datos. Es el resultado de aplicar un algoritmo matemático a cualquier tipo de información, ya sea un archivo, una transacción o una cadena de texto. El valor resultante es una cadena de caracteres de longitud fija, que sirve como un identificador compacto y, en muchos casos, como una poderosa herramienta para verificar la integridad y autenticidad de los datos. En este artículo, exploraremos dos tipos de hashes importantes: el 'hash total AUDE', utilizado en contextos financieros para la conciliación de transacciones, y el 'Secure Hash Algorithm (SHA)-256', un estándar criptográfico ampliamente utilizado por su robustez en la seguridad informática.

Comprender cómo se calculan y para qué sirven estos hashes es crucial para cualquier persona que maneje información digital, desde profesionales de TI hasta usuarios cotidianos preocupados por la integridad de sus archivos. Acompáñanos en este recorrido para desentrañar los misterios detrás de estas funciones matemáticas esenciales.

- El Hash Total AUDE: Un Vistazo a la Conciliación Financiera

- SHA-256: El Estándar Criptográfico para la Seguridad Digital

- Aplicaciones Adicionales de los Hashes Criptográficos

- Preguntas Frecuentes (FAQ)

- ¿Qué es un hash en términos simples?

- ¿Cuál es la diferencia principal entre un hash total y un hash criptográfico como SHA-256?

- ¿Por qué es importante el SHA-256 para la seguridad?

- ¿Puedo revertir un hash para obtener el dato original?

- ¿Es posible que dos archivos diferentes tengan el mismo hash SHA-256?

- Conclusión

El Hash Total AUDE: Un Vistazo a la Conciliación Financiera

El 'hash total AUDE' es un mecanismo específico utilizado en el ámbito de las transacciones financieras, particularmente en sistemas como 'Corporate Online'. Su propósito principal es garantizar la integridad y la correcta transmisión de lotes de transacciones de débito y crédito. Funciona como un chequeo de suma de verificación, asegurando que todos los valores y números de cuenta en un archivo o lote no se hayan alterado durante el procesamiento o la transmisión.

El algoritmo para calcular el hash total AUDE es bastante directo, pero efectivo para su propósito. Se enfoca en campos numéricos clave dentro de cada transacción. Estos campos se tratan como números enteros y se suman para todas las transacciones presentes en el archivo, sin importar si son de débito o crédito. Los campos específicos considerados para este cálculo son:

- Número de Banco: Un identificador numérico para la institución bancaria.

- Número de Sucursal: El identificador de la sucursal específica dentro del banco.

- Número de Cuenta: El número de la cuenta bancaria involucrada en la transacción.

- Valor (en centavos): El monto de la transacción. Es importante destacar que para el cálculo del hash, se toma el valor absoluto de este monto. Esto significa que tanto las transacciones de crédito como las de débito se consideran como valores positivos, eliminando la distinción de signo para este cálculo específico.

Una vez que se extraen y se procesan estos campos para cada transacción, simplemente se suman todos estos valores. El resultado final es el 'hash total AUDE'. Este número actúa como una firma numérica del lote de transacciones. Si un solo dígito en cualquiera de estos campos cambiara, o si una transacción se perdiera o se duplicara, el hash total calculado al final del proceso sería diferente del hash original, indicando una discrepancia. Esto permite a las instituciones financieras realizar una conciliación rápida y eficiente de los archivos de transacciones, detectando errores o posibles manipulaciones antes de que causen problemas mayores.

La simplicidad de este algoritmo lo hace eficiente para el volumen masivo de transacciones que se manejan diariamente en sistemas bancarios, proporcionando una capa fundamental de verificación de datos a nivel de lote.

SHA-256: El Estándar Criptográfico para la Seguridad Digital

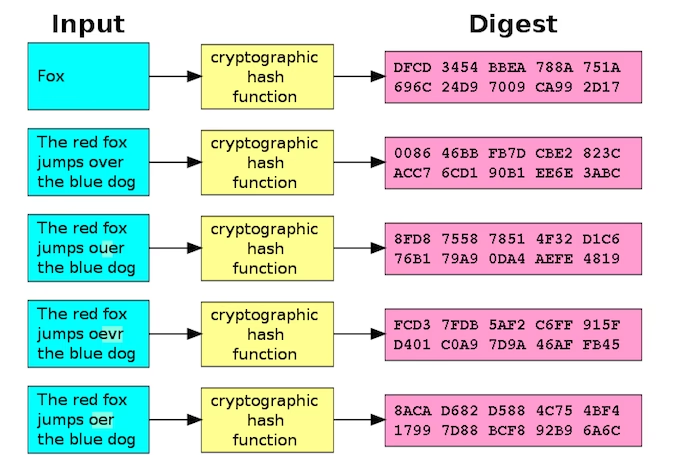

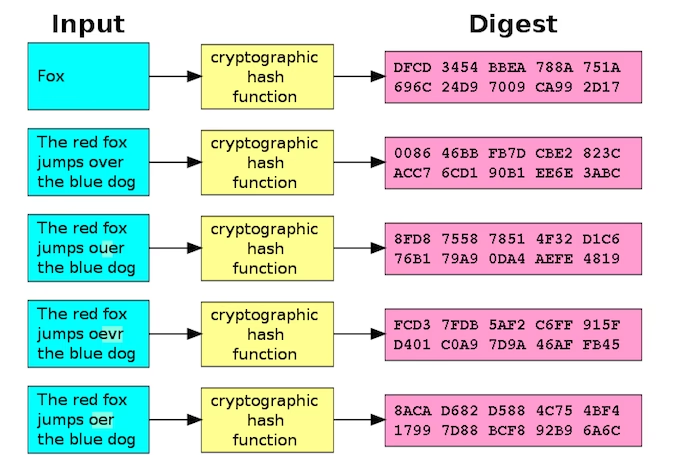

A diferencia del hash total AUDE, que es un hash de suma de verificación específico para un dominio, el SHA-256 (Secure Hash Algorithm 256-bit) es un algoritmo de hash criptográfico. Esto significa que está diseñado no solo para verificar la integridad de los datos, sino también para ser extremadamente difícil de revertir o de encontrar dos entradas diferentes que produzcan el mismo hash (lo que se conoce como resistencia a colisiones). El '256' en su nombre se refiere a la longitud del hash resultante: siempre produce una cadena de 256 bits (o 64 caracteres hexadecimales), independientemente del tamaño de la entrada.

El SHA-256 es una parte integral de la familia de algoritmos SHA-2, desarrollada por la Agencia de Seguridad Nacional (NSA) de Estados Unidos. Su ubiquidad se debe a su robustez y a la confianza que ha ganado en la industria de la seguridad. Es utilizado en una multitud de aplicaciones, desde la verificación de la integridad de archivos, como se menciona en el contexto de la exclusión de antivirus, hasta la creación de firmas digitales, el almacenamiento seguro de contraseñas (nunca se almacena la contraseña directamente, sino su hash) y, de manera prominente, en las tecnologías de cadena de bloques (blockchain).

¿Por Qué es Crucial el SHA-256?

La importancia del SHA-256 radica en varias de sus propiedades clave:

- Determinista: Siempre que se le dé la misma entrada, el SHA-256 producirá exactamente el mismo hash.

- Irreversible (Una Vía): Es computacionalmente inviable reconstruir los datos originales a partir de su hash SHA-256. Esto es fundamental para la seguridad, por ejemplo, en el almacenamiento de contraseñas.

- Sensible a Cambios: Incluso el cambio más mínimo en la entrada (un solo bit) resultará en un hash SHA-256 completamente diferente. Esto lo hace excelente para la detección de manipulaciones.

- Resistencia a Colisiones: Es extremadamente difícil encontrar dos entradas diferentes que produzcan el mismo hash. Aunque teóricamente posible, la probabilidad es tan baja que se considera segura para la mayoría de las aplicaciones prácticas.

Estas propiedades hacen que el SHA-256 sea una herramienta indispensable para garantizar la confiabilidad y seguridad de la información digital.

Cómo Obtener el Hash SHA-256 de un Archivo

Una aplicación común del SHA-256 es la verificación de la integridad de los archivos, a menudo requerida para excluir un archivo de una aplicación de prevención de antivirus o malware. El proceso para identificar el hash SHA-256 de un archivo varía ligeramente según el sistema operativo que esté utilizando. A continuación, se detallan los pasos para los sistemas operativos más comunes:

En Windows

El sistema operativo Windows proporciona una utilidad de línea de comandos llamada CertUtil que puede generar varios tipos de hashes, incluido SHA-256.

- Haga clic con el botón secundario en el menú Inicio de Windows.

- Seleccione la opción 'Ejecutar' del menú contextual.

- En la interfaz de usuario de 'Ejecutar', escriba

cmdy, luego, presione 'OK' para abrir el Símbolo del sistema. - Una vez en el Símbolo del sistema, navegue hasta la ubicación donde se encuentra el archivo cuyo hash desea obtener. Puede usar el comando

cd(cambiar directorio) para esto. Por ejemplo, si su archivo está en el escritorio, podría escribircd %USERPROFILE%\Desktop. - Escriba el siguiente comando, reemplazando

[NOMBRE_DEL_ARCHIVO]con el nombre completo de su archivo (incluida su extensión):CertUtil -hashfile [NOMBRE_DEL_ARCHIVO] SHA256

Luego, presione Intro. - El sistema mostrará el hash SHA-256 del archivo. Por ejemplo, una salida podría ser

5e71d4ffc3a0723b1bcca206fd14c0e217f6d9beb33a5b327ea251d3a54df5af. Este es el valor que debe registrar.

En macOS

Los sistemas macOS, basados en Unix, utilizan el comando shasum para generar hashes criptográficos.

- Seleccione 'Ir' en la barra de menú superior, luego 'Utilidades' y, a continuación, 'Terminal'.

- Haga doble clic en 'Terminal' para iniciar la interfaz de usuario de la línea de comandos.

- En la ventana del Terminal, navegue hasta la ubicación del archivo. Al igual que en Windows, puede usar el comando

cd. - Escriba el siguiente comando, reemplazando

[NOMBRE_DEL_ARCHIVO]con el nombre completo de su archivo:sudo shasum -a 256 [NOMBRE_DEL_ARCHIVO]

Luego, presione Intro. - Se le pedirá que ingrese la contraseña de la cuenta de usuario que está utilizando. Ingrésela y presione Intro.

- El Terminal mostrará el hash SHA-256 del archivo, seguido del nombre del archivo. Por ejemplo, verá algo como

56429c53bff44bbf21527f0bf13a27bc20ceff42160d3170287af6d50da195623 [NOMBRE_DEL_ARCHIVO]. El primer segmento es el hash SHA-256.

En Linux

Al igual que macOS, los sistemas Linux, siendo también basados en Unix, utilizan comandos de línea de comandos para generar hashes. El comando más común para SHA-256 es sha256sum.

- Abra una ventana de Terminal. Esto generalmente se puede hacer buscando 'Terminal' en el menú de aplicaciones o usando un atajo de teclado como Ctrl+Alt+T.

- Navegue hasta el directorio donde se encuentra el archivo utilizando el comando

cd. - Escriba el siguiente comando, reemplazando

[NOMBRE_DEL_ARCHIVO]con el nombre completo de su archivo:sha256sum [NOMBRE_DEL_ARCHIVO]

Luego, presione Intro. - El Terminal mostrará el hash SHA-256 del archivo, seguido del nombre del archivo. Este es el valor que necesita registrar.

Comparativa: Hash Total AUDE vs. SHA-256

| Característica | Hash Total AUDE | SHA-256 |

|---|---|---|

| Propósito Principal | Verificación de integridad de lotes de transacciones financieras para conciliación. | Verificación de integridad de datos, seguridad criptográfica (firmas digitales, contraseñas, blockchain). |

| Tipo de Hash | Suma de verificación específica de dominio (financiero). | Hash criptográfico. |

| Longitud del Hash | Variable (depende del número de transacciones y valores). | Fija (256 bits / 64 caracteres hexadecimales). |

| Resistencia Criptográfica | Baja (no diseñado para resistencia a colisiones o preimagen). | Alta (diseñado para resistencia a colisiones y preimagen). |

| Uso Típico | Sistemas de procesamiento de pagos y banca. | Seguridad informática, criptomonedas, verificación de software, almacenamiento de contraseñas. |

| Campos Incluidos | Números de banco, sucursal, cuenta, valor (en centavos, absoluto). | Cualquier tipo de dato (texto, archivos binarios, etc.). |

Aplicaciones Adicionales de los Hashes Criptográficos

Más allá de la verificación de archivos, los hashes criptográficos como SHA-256 tienen un sinfín de aplicaciones que sustentan la seguridad y funcionalidad de internet y los sistemas digitales modernos:

- Almacenamiento Seguro de Contraseñas: Cuando usted crea una cuenta en línea, los sitios web no deben almacenar su contraseña en texto plano. En su lugar, almacenan un hash de su contraseña. Cuando intenta iniciar sesión, su contraseña ingresada se hashea y se compara con el hash almacenado. Si coinciden, se le concede acceso. Esto protege su contraseña incluso si la base de datos es comprometida.

- Firmas Digitales: Los hashes son fundamentales para las firmas digitales. Un documento se hashea, y luego ese hash se cifra con la clave privada del firmante. Cualquier persona puede usar la clave pública del firmante para descifrar el hash y luego hashear el documento original para comparar. Si los hashes coinciden, se verifica la autenticidad y la integridad del documento.

- Blockchain y Criptomonedas: Cada bloque en una cadena de bloques contiene el hash del bloque anterior. Esto crea una cadena inmutable y a prueba de manipulaciones, ya que cualquier cambio en un bloque anterior invalidaría todos los hashes subsiguientes. Los hashes también se utilizan en la 'minería' de criptomonedas, donde los mineros compiten por encontrar un hash que cumpla con ciertos criterios.

- Verificación de Software: Los desarrolladores a menudo publican el hash de sus descargas de software. Los usuarios pueden descargar el software, calcular su hash localmente y compararlo con el publicado. Si coinciden, el usuario puede estar seguro de que el software no ha sido alterado desde que el desarrollador lo publicó.

Preguntas Frecuentes (FAQ)

¿Qué es un hash en términos simples?

Un hash es como una huella digital única para cualquier dato. Es el resultado de aplicar una fórmula matemática a la información, creando una cadena de caracteres de tamaño fijo que representa ese dato. Si el dato cambia, aunque sea mínimamente, su huella digital (el hash) también cambiará drásticamente.

¿Cuál es la diferencia principal entre un hash total y un hash criptográfico como SHA-256?

La diferencia principal radica en su propósito y propiedades de seguridad. Un 'hash total' (como el AUDE) es una suma de verificación simple, diseñada para la conciliación de datos en un contexto específico (financiero). No está diseñado para ser seguro contra ataques o manipulaciones sofisticadas. Un hash criptográfico como SHA-256, por otro lado, está diseñado para ser extremadamente seguro, irreversible y resistente a colisiones, lo que lo hace adecuado para la verificación de integridad de datos y seguridad en entornos donde la manipulación podría ser intencional.

¿Por qué es importante el SHA-256 para la seguridad?

El SHA-256 es crucial para la seguridad debido a sus propiedades. Es una función unidireccional (no se puede revertir para obtener los datos originales), es sensible a cualquier cambio en la entrada (incluso un solo bit alterado produce un hash completamente diferente) y es resistente a colisiones (es prácticamente imposible encontrar dos entradas diferentes que produzcan el mismo hash). Estas características lo hacen ideal para verificar la autenticidad e integridad de la información, proteger contraseñas y asegurar transacciones.

¿Puedo revertir un hash para obtener el dato original?

No, los hashes criptográficos como SHA-256 están diseñados para ser funciones unidireccionales. Esto significa que es computacionalmente inviable o prácticamente imposible revertir un hash para obtener los datos originales. Esta propiedad es fundamental para su uso en seguridad, por ejemplo, en el almacenamiento de contraseñas o en firmas digitales.

¿Es posible que dos archivos diferentes tengan el mismo hash SHA-256?

Teóricamente, es posible, ya que la cantidad de posibles hashes SHA-256 es finita (2^256), mientras que la cantidad de posibles entradas es infinita. Sin embargo, en la práctica y para el propósito de seguridad, la probabilidad de que dos archivos diferentes produzcan el mismo hash SHA-256 (una 'colisión') es tan increíblemente baja que se considera despreciable. Por lo tanto, para todos los efectos prácticos, un hash SHA-256 único implica una entrada única.

Conclusión

Los hashes, ya sean sumas de verificación simples como el hash total AUDE o algoritmos criptográficos complejos como SHA-256, son herramientas indispensables en el panorama digital actual. El hash total AUDE demuestra su valor en la contabilidad y la conciliación de grandes volúmenes de transacciones financieras, garantizando que los datos no se alteren durante el procesamiento. Por otro lado, el SHA-256 es un pilar de la seguridad informática, proporcionando una base sólida para la verificación de la integridad de los datos, la autenticación y la protección de la información sensible en un vasto rango de aplicaciones, desde la seguridad de archivos hasta las tecnologías de cadena de bloques. Comprender cómo funcionan y cómo utilizarlos nos empodera para operar de manera más segura y eficiente en nuestro mundo cada vez más digitalizado.

Si quieres conocer otros artículos parecidos a Calculando Hashes: Total AUDE y SHA-256 Explicados puedes visitar la categoría Cálculos.